Bezpieczny hosting poczty — jak chronić firmową korespondencję w 2026?

Ponad 90% cyberataków na firmy zaczyna się od e-maila. Poznaj 7 filarów bezpiecznego hostingu poczty i sprawdź, czy Twój dostawca je spełnia.

E-mail to najstarszy kanał komunikacji cyfrowej i wciąż — pomimo dziesiątek alternatywnych narzędzi — główny środek korespondencji biznesowej. Jest też najchętniej atakowanym kanałem przez cyberprzestępców: phishing, spoofing, ataki BEC (Business Email Compromise) i złośliwe załączniki przynoszą globalnie straty liczone w miliardach dolarów rocznie. W tym kontekście bezpieczny hosting poczty to nie funkcja premium — to absolutne minimum dla każdej firmy, która traktuje swoją korespondencję poważnie.

Dlaczego bezpieczeństwo hostingu poczty jest krytyczne?

Ataki na pocztę firmową przybierają różne formy — od masowych kampanii phishingowych po precyzyjnie wycelowane ataki spear-phishingowe. Najkosztowniejsze są ataki BEC (Business Email Compromise): przestępca przejmuje lub podszywa się pod skrzynkę menedżera i zleca księgowości przelew na swoje konto. Skuteczny bezpieczny hosting poczty redukuje ryzyko każdego z tych scenariuszy.

7 filarów bezpiecznego hostingu poczty

5. Backup i odtwarzanie

Regularne kopie zapasowe z możliwością szybkiego odtworzenia pojedynczych wiadomości lub całych skrzynek po incydencie lub przypadkowym usunięciu.

6. Certyfikacja ISO 27001

Niezależna weryfikacja systemu zarządzania bezpieczeństwem informacji u dostawcy hostingu poczty — gwarancja, że bezpieczeństwo to nie deklaracja, ale system.

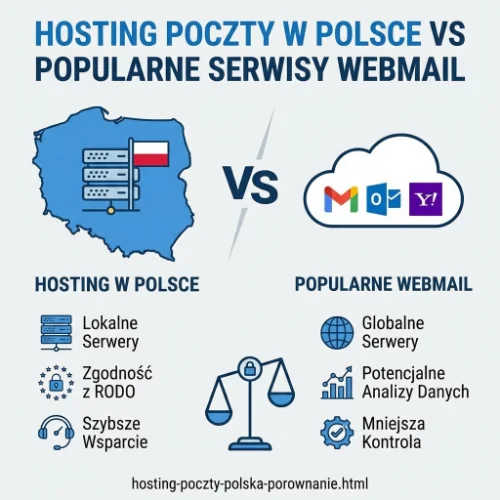

7. Lokalizacja w Polsce / EOG

Dane przechowywane na serwerach poza jurysdykcją Polski i UE są trudniejsze do odzyskania po incydencie i mogą podlegać obcym przepisom prawnym.

epoczta.com stosuje 22 mechanizmy bezpieczeństwa serwera Axigen — od SSL/TLS po filtrowanie wspierane sztuczną inteligencją. Poniżej omawiamy każdy z 7 filarów szczegółowo.

Szyfrowanie — dwa poziomy ochrony

Szyfrowanie w transmisji (TLS)

TLS (Transport Layer Security) szyfruje połączenie między Twoim klientem pocztowym a serwerem hostingu poczty, a także połączenia między serwerami pocztowymi podczas przekazywania wiadomości. To absolutne minimum dla każdego hostingu poczty — bez szyfrowania TLS wiadomości przesyłane są otwartym tekstem i mogą być przechwycone przez każdego, kto ma dostęp do sieci.

Szyfrowanie treści (S/MIME)

O ile TLS chroni wiadomość podczas przesyłu, S/MIME szyfruje samą treść — tak, że odczytać ją może wyłącznie adresat posiadający odpowiedni klucz prywatny. S/MIME jest szczególnie ważny dla korespondencji zawierającej dane wrażliwe, tajemnice handlowe lub dane osobowe szczególnej kategorii. Pełny przewodnik techniczny: jak działa szyfrowanie S/MIME i jak je wdrożyć.

Uwierzytelnienie dwuskładnikowe (2FA)

Hasło to za mało. Badania pokazują, że ponad 80% naruszeń bezpieczeństwa związanych z kradzieżą kont wynika z użycia skradzionych lub słabych haseł. 2FA (dwuetapowa weryfikacja) dodaje drugi element uwierzytelnienia:

- Coś, co wiesz — hasło

- Coś, co masz — telefon z SMS lub aplikacją TOTP (Google Authenticator, Authy), albo klucz sprzętowy (YubiKey)

Nawet jeśli przestępca pozna Twoje hasło — bez drugiego elementu nie zaloguje się do mail konta. epoczta.com oferuje 2FA przez SMS i TOTP dla wszystkich planów — włącz je dla każdego konta w firmie. Instrukcja konfiguracji: jak włączyć weryfikację dwuetapową w panelu Webmail.

Ochrona antyspamowa i antywirusowa

Filtr antyspamowy to pierwsza linia obrony — blokuje złośliwe wiadomości zanim dotrą do skrzynki użytkownika. Skuteczny filtr powinien obsługiwać:

- Analizę reputacji nadawcy — sprawdzanie, czy IP nadawcy figuruje na czarnych listach antyspamowych

- Weryfikację SPF/DKIM/DMARC — odrzucanie wiadomości niespełniających polityki uwierzytelnienia nadawcy

- Skanowanie zawartości — wykrywanie charakterystycznych wzorców phishingowych i złośliwych linków

- Skanowanie załączników — analiza plików w poszukiwaniu złośliwego oprogramowania (malware, ransomware)

epoczta.com korzysta z Bitdefender — jednego z wiodących rozwiązań antyspamowych i antywirusowych na rynku — zintegrowanego bezpośrednio z serwerem pocztowym. Skanowanie odbywa się przed dostarczeniem wiadomości do skrzynki, bez ingerencji użytkownika.

Dodatkową warstwę ochrony stanowi firewall pocztowy: konfiguracja reguł dostępu geograficznych i protokołowych. epoczta.com oferuje również unikalny system weryfikacji tożsamości nadawcy Axigen (Challenge/Response), który wymusza potwierdzenie tożsamości od nieznanych nadawców.

SPF, DKIM, DMARC — ochrona przed spoofingiem

Trzy mechanizmy uwierzytelnienia domeny nadawcy współpracują ze sobą, tworząc skuteczną barierę przed podszywaniem się pod Twoją firmę:

- SPF Definiuje listę serwerów uprawnionych do wysyłania e-maili w imieniu Twojej domeny. Serwery nieznajdujące się na liście traktowane są jako podejrzane.

- DKIM Podpisuje każdą wysłaną wiadomość cyfrowym certyfikatem — odbiorca może zweryfikować autentyczność podpisu i pewność, że wiadomość nie była modyfikowana.

- DMARC Łączy SPF i DKIM, definiując politykę: co zrobić z wiadomościami niespełniającymi obu mechanizmów (odrzucić, umieścić w kwarantannie, lub nic nie robić) i przesyłając raporty o próbach spoofingu.

Brak DKIM i DMARC sprawia, że Twoja domena jest łatwym celem dla ataków spoofingowych — przestępcy mogą wysyłać wiadomości wyglądające jak Twoje e-maile do Twoich klientów i pracowników. epoczta.com generuje dla Ciebie gotowe rekordy SPF, DKIM i DMARC — wystarczy je skopiować do panelu DNS rejestratora domeny. Szczegółowy poradnik implementacji znajdziesz w artykule krok po kroku: jak wdrożyć SPF, DKIM, DMARC i 2FA.

Backup i odtwarzanie danych poczty

Nawet najlepsze zabezpieczenia nie gwarantują 100% ochrony przed wszystkimi scenariuszami. Ransomware, przypadkowe usunięcie ważnych wiadomości, awaria sprzętu — każdy z tych zdarzeń wymaga możliwości szybkiego odtworzenia danych. Przy wyborze bezpiecznego hostingu poczty sprawdź:

- Częstotliwość backupów — codzienny backup to minimum. Hosting poczty klasy enterprise wykonuje backupy ciągłe lub kilkakrotnie w ciągu dnia.

- Retencja kopii — jak długo przechowywane są kopie zapasowe (7 dni, 30 dni, rok)?

- RPO i RTO — Recovery Point Objective (ile danych możesz maksymalnie stracić) i Recovery Time Objective (jak szybko system wraca do działania)

- Granularne przywracanie — czy możesz odtworzyć pojedynczą wiadomość bez przywracania całej skrzynki?

Certyfikaty bezpieczeństwa i lokalizacja danych

Certyfikat ISO 27001 to dowód, że system zarządzania bezpieczeństwem informacji u dostawcy hostingu poczty przeszedł niezależny audit. Nie jest to gwarancja perfekcji — ale jest to gwarancja, że dostawca ma udokumentowane procedury i jest rozliczany z ich przestrzegania.

Równie ważna jest lokalizacja serwerów. Dane przechowywane poza Polską i EOG:

- Mogą podlegać prawu krajowemu innego państwa, które może nakazać ich udostępnienie organom obcego rządu

- Wymagają dodatkowych zabezpieczeń prawnych zgodnych z RODO

- Mogą być trudniejsze do odzyskania po incydencie ze względu na różnice w prawie i procedurach

Lista kontrolna — sprawdź bezpieczeństwo swojego hostingu poczty

- Szyfrowanie TLS dla wszystkich połączeń IMAP, SMTP i webmail

- Opcja szyfrowania S/MIME dla wrażliwej korespondencji

- Uwierzytelnienie 2FA dostępne i włączone dla wszystkich kont

- Filtr antyspamowy z rozpoznawaniem phishingu i złośliwych linków

- Skaner antywirusowy załączników (np. Bitdefender)

- Prawidłowo skonfigurowane rekordy SPF, DKIM i DMARC dla domeny

- Codzienne backupy z retencją minimum 30 dni

- Certyfikat ISO 27001 u dostawcy

- Serwery w Polsce lub EOG

- Umowa DPA z dostawcą

Wszystkie 10 punktów listy kontrolnej w standardzie: TLS, S/MIME, 2FA, Bitdefender, SPF/DKIM/DMARC, backup, ISO 27001, serwery w Polsce, DPA. Bezpieczny hosting poczty bez kompromisów.

Zobacz funkcje bezpieczeństwaNajczęstsze pytania

Czy silne hasło wystarczy do ochrony mail konta?

Nie. Hasło można przechwycić przez phishing, keylogger lub wyciek z innej usługi, w której używałeś tego samego hasła. Uwierzytelnienie 2FA skutecznie blokuje dostęp nawet przy znajomości hasła. Włącz 2FA na każdym mail koncie firmowym — to jeden z najprostszych i najskuteczniejszych kroków bezpieczeństwa.

Jak sprawdzić, czy moja domena ma poprawnie skonfigurowane SPF, DKIM i DMARC?

Możesz to zrobić bezpłatnie przez narzędzia online takie jak MXToolbox (mxtoolbox.com) lub DMARC Analyzer. Wpisz swoją domenę i narzędzie sprawdzi wszystkie rekordy uwierzytelniające oraz wskaże ewentualne błędy konfiguracji. epoczta.com automatycznie generuje poprawne rekordy DNS po dodaniu domeny.

Co to jest atak BEC i jak się przed nim chronić?

Business Email Compromise (BEC) to atak, w którym przestępca przejmuje lub podszywa się pod konto e-mail osoby decyzyjnej w firmie (np. dyrektora finansowego) i zleca pracownikom wykonanie przelewu lub ujawnienie poufnych informacji. Ochrona: DMARC zapobiegający spoofingowi domeny, 2FA chroniące przed przejęciem konta, procedury weryfikacji telefonicznej dużych przelewów i szkolenia pracowników z rozpoznawania ataków.

Jak często należy zmieniać hasło do mail konta?

Aktualne wytyczne NIST (National Institute of Standards and Technology) i ENISA zalecają odejście od wymuszonych regularnych zmian haseł na rzecz używania długich, unikalnych haseł i włączenia 2FA. Zmień hasło natychmiast, gdy podejrzewasz naruszenie bezpieczeństwa. Używaj menedżera haseł — to pozwala używać silnych, unikalnych haseł bez ich zapamiętywania.